OpenSearch Dashboardsでアラートを作成

SIEM on Amazon OpenSearch Serviceでアラートを作成してみました。

環境

- AWS Control Towerが有効

- AuditアカウントにSIEM on Amazon OpenSearch Serviceをデプロイ済み

アラートの作成

OpenSearch Dashboardsにログインし、左側メニューのAlertingから設定していきます。

下記の項目を設定します。

- Destinations

- Monitors

- Triggers

- Actions

Destinationsがアラートの送信先の設定です。

Monitorsで監視するメトリクスを設定し、Triggersでアラートを発火させる条件を設定します。

最後にActionsでアラートのメッセージを設定します。

何が(Monitors)、どうなったら(Triggers)、どう通知する(Actions)のイメージで理解しました。

Destinationの作成

最初にアラートの送信先を設定します。

Destinationsタブから新しいDestinationを追加します。

各値は下記で設定しました。 Amazon SNSとIAMロールはSIEM環境をデプロイした時に作成済みのものを指定します。

- SNSトピック:

aes-siem-alert - IAMロール:

aes-siem-sns-role

| 項目名 | 値 |

|---|---|

| Name | Alert Topic |

| Type | Amazon SNS |

| SNS topic ARN | aes-siem-alertのARN |

| IAM role ARN | aes-siem-sns-roleのARN |

Monitorsの作成

次にアラート対象のメトリクスや頻度を設定します。 今回はルートアカウントでの作業があったときに通知を送ることにしました。

Monitorsタブから新しいMonitorを作成します。

| 項目名 | 値 |

|---|---|

| Monitor name | Root Action |

| Frequency | By interval 1 Minutes |

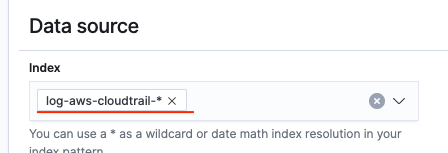

| Index | log-aws-cloudtrail-* |

| Time field | @timestamp |

| Metrics | COUNT OF user.name |

| Time range for the last | 5 minute(s) |

| Data filter | user.name is root |

Index名はlog-aws-cloudtrail-*と手入力します。

末尾に-*を忘れると正しく動作しませんでした。

Triggersの設定

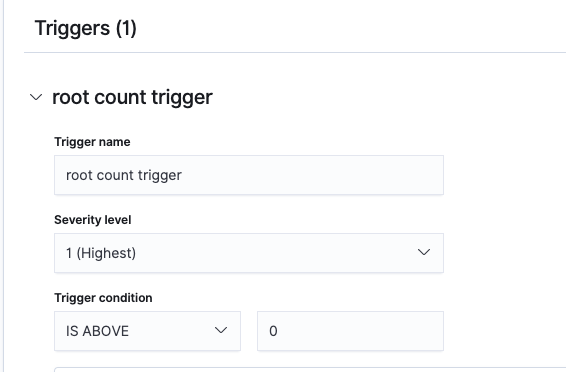

次にアラートの発火条件を設定していきます

| 項目名 | 値 |

|---|---|

| Trigger name | root count trigger |

| Severity level | 1(Highest) |

| Trigger condition | IS ABOVE 0 |

Actionsの設定

最後にアラートが発火した時の通知内容を設定します。

Message subjectとMessageがメールの件名と本文になります。本文はデフォルト設定のままにしました。

| 項目名 | 値 |

|---|---|

| Action name | root action notification |

| Destination | Alert Topic - (Amazon SNS) |

| Message subject | Root Action |

動作確認

ルートアカウントでいくつか作業したあと、

aes-siem-alertのサブスクリプションに登録されたメールアドレスに通知が届けば完了です。

まとめ

SIEM on Amazon OpenSearch Serviceでアラートを作成してみました。

複数アカウントのログをSIEM環境に集約している場合は、通知設定もSIEM上に集約できることになり便利かと思いました。